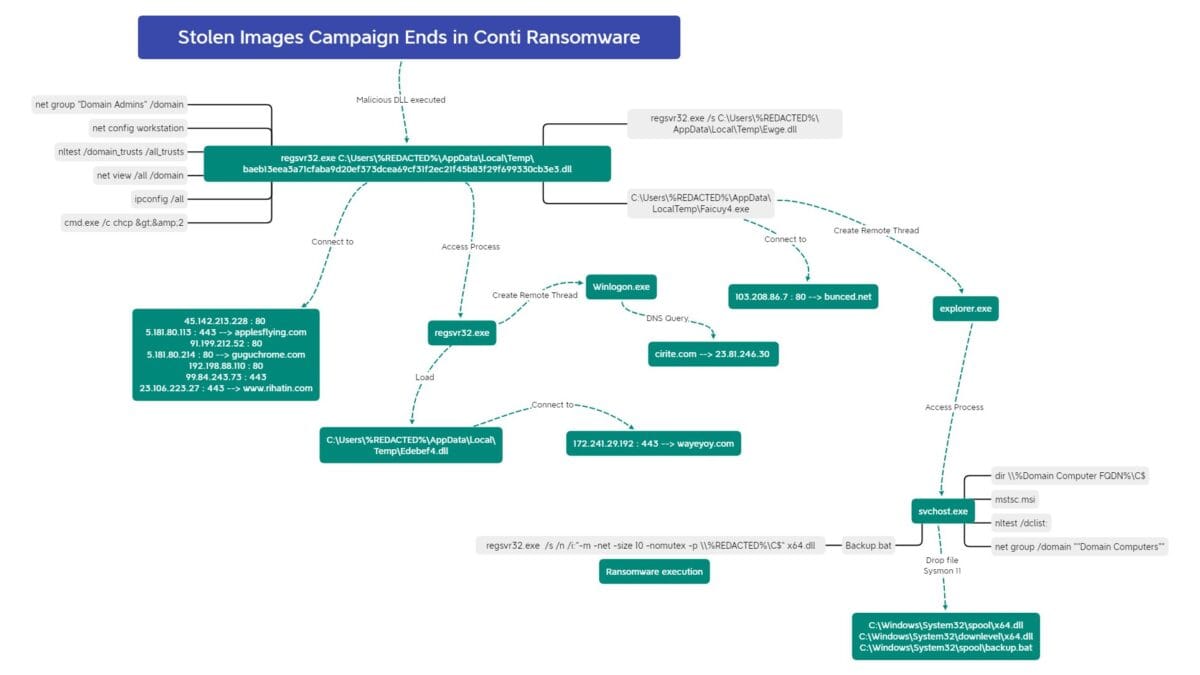

Costa Rica está siendo fuertemente atacada por cibercriminales detrás del ransomware Conti. En fondo, Conti ha sido observado desde 2020 y se sabe que todas las versiones del sistema operativo Microsoft Windows son afectadas con sus artefactos maliciosos. El grupo opera desde un sitio web en la Dark Web en el cual filtran los documentos exfiltrados y hacen sus anuncios desde ese año. Los ransomware Trickbot, Ryuk y Conti son sus principales herramientas.

Originalmente, el grupo se conoce como Wizard Spider o también como Trickbot y tiene su sede en San Petersburgo, Rusia.

Según información filtrada desde chat internos del Grupo por un investigador anónimo, con conversaciones desde principios de 2020, hasta el 27 de febrero de 2022, entre otras cosas Conti anunció su apoyo a Rusia y amenazó con implementar «medidas de represalia» si se lanzaban ciberataques contra ese país.

Como parte de la filtración, se conoció que el miembro de mayor antigüedad es conocido por los alias Stern o Demon y actúa como director ejecutivo. Otro miembro conocido como Mango actúa como gerente general y se comunica con frecuencia con Stern. Otro detalle interesante es que el grupo recluta constantemente en sitios legítimos de contratación y en el Darkweb, lo que deja ver que operan de manera muy similar a una empresa de desarrollo de software y contrariamente a la creencia popular, parece que muchos desarrolladores tienen salarios y no participan de las ganancias de los rescates pagados.

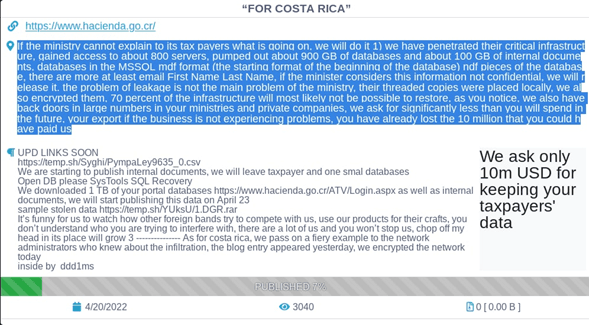

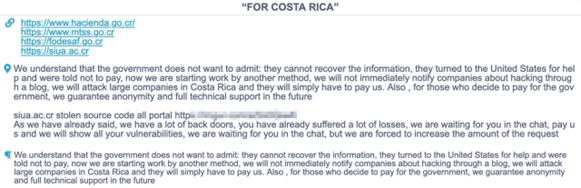

¿Pero, que tiene que ver Conti con Costa Rica?, Pues bien, el 18 de abril del 2022, Conti hace público en su sitio oficial que ha atacado con éxito el Ministerio de Hacienda de Costa Rica y que ha logrado exfiltrar casi 1 Tb de datos de sistemas y bases de datos diversos; ha encriptado masivamente datos y ha logrado persistencia en cientos de servidores, incluso asegurando que el 70% de su infraestructura no podrá ser recuperada, por lo cual demanda un rescate extorsivo de $10 millones de dólares.

No está claro si este ataque tuvo una motivación política, mientras que el Grupo de ransomware Conti anunció su apoyo a la invasión rusa de Ucrania, Costa Rica condenó públicamente la invasión.

No obstante, el incidente podría ser el primer indicador de que grupos respaldados por Rusia, como Conti; se están embarcando en una nueva ola de ataques. ¿Porque se cree que esta respaldado por el gobierno ruso?, simple; las agencias de inteligencia dicen que el grupo no ataca objetivos en Rusia, ni las figuras clave viajan fuera de ese país por temor a ser arrestadas. Su software está programado para desinstalarse solo si detecta que el sistema usa el idioma ruso o si el sistema tiene una dirección IP en la antigua Unión Soviética.

El grupo, como cualquier otro no tiene objetivos definidos, sino que esparce su malware a través de campañas de phishing y spearphishing (correos maliciosos) y esperan a sus siguientes víctimas. Por ese azar algún usuario “picó” en el enlace o “descargó” y abrió un archivo en una de estas campañas y bueno: Kabooom!

El 20 de abril la Cámara de Comercio Exterior (Crecex), estimó que a esa fecha se perdieron $200 millones debido a los cuellos de botella causados los días de cortes, relacionados con la interrupción de las plataformas de impuestos y aduanas.

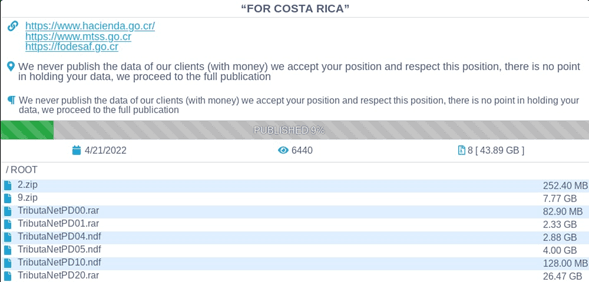

Han transcurrido varios días desde el génesis, el grupo supone que el Gobierno de Costa Rica considera no ceder a sus demandas, así que como medida de presión Conti amenaza con iniciar la publicación de los datos exfiltrados, iniciando la publicación a partir del 23 de abril, si el gobierno de Costa Rica no accede a su extorción y amenaza con seguir atacando empresas estatales hasta lograr el pago de sus demandas.

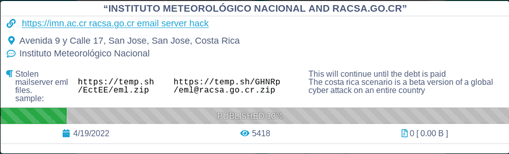

Lo ataques continúan y Conti anuncia en su foro que ha impactado también al Ministerio de Trabajo, el servicio de correo del Instituto Meteorológico Nacional, el Fondo de Desarrollo Familiar, amenaza servicios de la Caja Costarricense de Seguro Social, asunto reportado por la misma institución, entre otros. Se han reportado además por parte de Conti el ataque al SIUA (Sede Interuniversitaria de Alajuela).

En cadena nacional de televisión el presidente en ejercicio deja claro que no se pagará el rescate. A lo que Conti responde que no se detendrá, asegurando que hará de Costa Rica un ejemplo ante la comunidad internacional, de lo que el poderío de un grupo como ellos puede hacer para dañar y paralizar un país.

Esta vez, no habrá anuncios en su foro, solo infraestructuras afectadas. Los ataques buscan que Costa Rica pague, no se detendrán hasta lograrlo o hasta detener la economía tica.

Los días pasan, Conti ha seguido en avanzada en Costa Rica, derribando los sistemas administrativos de una empresa estatal que administra los servicios de electricidad en la provincia de Cartago. Se trata de la Junta Administrativa del Servicio Eléctrico de Cartago (JASEC), que ha publicado varios avisos en Facebook explicando que todos sus sistemas administrativos fueron encriptados el fin de semana del 23 y 24 de abril.

A pocos días de la salida del gobierno de turno, el presidente saliente firmó una directiva que obliga a todos los organismos gubernamentales a informar sobre incidentes de seguridad al Centro de Respuesta a Incidentes de Seguridad Informática (CSIRT), adscrito Ministerio de Ciencia y Tecnología del país. La directiva también ordena a todas las agencias que parchen los sistemas, cambien las contraseñas, desactiven los puertos innecesarios y supervisen la infraestructura de la red. Los desafíos que enfrenta el presidente electo siguen esta línea.

El grupo ahora anuncia una avanzada contra empresas privadas.

Al cierre de abril (30, 31 de abril) aparecen Municipalidades (Golfito, Turrialba, intentos en Buenos Aires y Santa Bárbara) y otras empresas estatales entre ellas la Fábrica Nacional de Licores; reportando nuevos incidentes.

El Ministerio de Hacienda da visos de recuperación, poniendo nuevamente en el ciberespacio un sitio Web informacional. No obstante, parece que por el tiempo que le ha tomado recuperarse, hay perdida de información.

El Director de Gobernanza Digital del MICITT informa que en las últimas 24 horas se detectaron más de 4,000,000 de ciberataques contra entidades públicas, con intentos de ejecuciones de comandos y control que fueron bloqueados gracias a los sistemas de protección que el MICITT ha estado colocando.

Para cerrar este sumario, el Jerarca del MICITT, manifiesta que Conti ha asegurado que Costa Rica es una enorme botnet y que no se detendrán, dejando como mensaje al concierto internacional sobre su poderío y como es en tiempos modernos un ataque orquestado por un estado-nación contra otro.

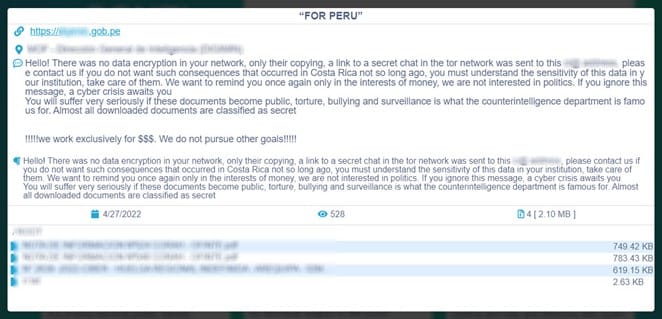

Conti ha comenzado a moverse en la región atacando organismos gubernamentales en Perú y otros objetivos a nivel global, lo que deja evidencia de sus intenciones de monetizar como primera frontera, lo que hace presumir que puede ser motivado por las múltiples restricciones impuesta al gobierno ruso.

La adopción global de infraestructura tecnológica, misma que opera en y depende de Internet, las redes de datos empresariales, la automatización y transformación digital, el crecimiento exponencial de IoT; sin duda han colaborado a que la superficie de ataque (individuos, empresas, gobiernos y tecnología) incluidas las infraestructuras críticas y la cadena de suministros estén más expuestas a múltiples vectores de ataque.

En el contexto tecnológico, las definiciones acuñadas para la ciberguerra y el cibercrimen se han fusionado haciendo difícil separarlos. Es decir, es por defecto complicado dilucidar a primera vista la diferencia real entre ellos, porque vemos estados y redes criminales sigilosamente moviendo sus hilos muy cohesivamente. Pareciera que el nexo entre estos es que el escenario compartido es el ciberespacio, lo que nos hace intuir que una ciberguerra actual no es más que la gresca inicial y de paso, un caldo de cultivo; para conflictos que serán cada vez más comunes, agresivos y voraces.

Así las cosas, nuestra economía (Costa Rica), no es, ni será la única víctima potencial en esta escalada de escaramuzas desde estos grupos criminales aparentemente patrocinados por estados. De hecho, cada día se suman nuevas víctimas, nuevos grupos y nuevos carteles en diversas latitudes.

Costa Rica, enfrenta hoy un enorme desafío, uno que podría hacerle retroceder a lo análogo o le lanzará al futuro como una potencia en ciberdefensa… confiamos que será lo segundo.

En este día...

- Tecnopolítica municipal: cómo los datos están cambiando las campañas locales - 2026

- España a oscuras: cuando el apagón deja al descubierto algo más que una falla técnica - 2025

- Software Libre y Comunicación en los Victory Awards en la categoría de blog de apoyo popular ¿Me ayudas? - 2015

- Android ICS 4.0.4 para Samsung Galaxy S2 - 2012

- Twitter sobre papel - 2010